Peneliti Berhasil Mencuri Rp160 Juta dari iPhone yang Terkunci Tanpa Menyentuh Layar Sama Sekali — Ini Cara Kerjanya dan Apakah iPhone Kamu Rentan! (Analisis Mendalam Forto.id)

Rabu, 15 April 2026. Sebuah video dari channel YouTube Veritasium — salah satu channel edukasi sains terbesar di dunia dengan puluhan juta subscriber — langsung menjadi viral di seluruh komunitas teknologi global....

IPHONEAPPLE

Septa

4/16/202611 min read

Rabu, 15 April 2026. Sebuah video dari channel YouTube Veritasium — salah satu channel edukasi sains terbesar di dunia dengan puluhan juta subscriber — langsung menjadi viral di seluruh komunitas teknologi global.

Judulnya cukup mengejutkan: "Here's How We Stole $10,000 From a Locked iPhone."

Dan yang membuat video itu benar-benar mengejutkan bukan judul clickbait-nya — tapi bahwa demonstrasinya nyata, menggunakan iPhone milik Marques Brownlee (MKBHD), YouTuber teknologi paling berpengaruh di dunia, dalam kondisi terkunci penuh. Tidak ada unlock dengan Face ID. Tidak ada sidik jari. Tidak ada passcode. Tidak ada interaksi apapun dari pemilik iPhone.

Dalam demonstrasi tersebut, tim peneliti berhasil melakukan transaksi senilai $10.000 — sekitar Rp160 juta dengan kurs saat ini — dari iPhone terkunci MKBHD ke terminal pembayaran yang mereka kendalikan. Seluruhnya melalui NFC. Dalam hitungan detik.

Tapi seperti hampir semua cerita keamanan yang terlihat sangat mengkhawatirkan di permukaan, ada konteks penting yang menentukan seberapa besar kamu seharusnya khawatir — dan apa tepatnya yang harus dilakukan.

Latar Belakang: Celah yang Sudah Ada Sejak 2021 tapi Tidak Pernah Diperbaiki

Ini adalah detail yang paling mengejutkan dari seluruh cerita ini: celah ini pertama kali ditemukan dan dipublikasikan pada 2021 — lima tahun yang lalu.

Professor Ioana Boureanu dari University of Surrey's Centre for Cyber Security dan Professor Tom Chothia dari University of Birmingham adalah dua peneliti yang pertama kali mendokumentasikan kerentanan ini secara akademis, dengan paper yang kemudian dipresentasikan di IEEE Symposium on Security and Privacy 2022.

Mereka segera melaporkan temuan ini ke Apple dan Visa melalui responsible disclosure. Kedua perusahaan merespons. Keduanya mengakui kerentanan itu nyata. Dan keduanya... tidak melakukan apa-apa untuk memperbaikinya.

Kenapa? Dr. Boureanu menjelaskan dengan kalimat yang sangat mengungkapkan: "Diskusi kami dengan Apple dan Visa mengungkapkan bahwa ketika dua pihak industri masing-masing punya sebagian kesalahan, tidak ada yang mau menerima tanggung jawab dan mengimplementasikan perbaikan."

Lima tahun kemudian, celah itu masih ada. Dan Veritasium memutuskan untuk mendemonstrasikannya di depan puluhan juta penonton dengan cara yang tidak bisa lagi diabaikan.

Cara Kerja: Anatomy Serangan yang Mengeksploitasi Fitur Kenyamanan

Untuk memahami serangan ini, kita perlu memahami dulu fitur yang dieksploitasi: Express Transit Mode (atau Express Travel di beberapa negara).

Apa Itu Express Transit Mode?

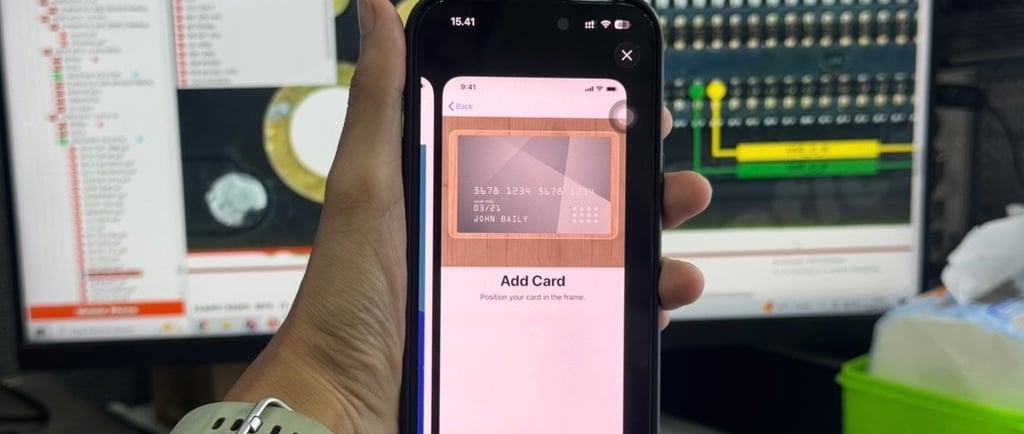

Express Transit Mode adalah fitur di Apple Wallet yang memungkinkan pengguna membayar transportasi umum — seperti tiket MRT, bus, atau kereta — tanpa harus membuka kunci iPhone terlebih dahulu. Tidak perlu Face ID, tidak perlu Touch ID, tidak perlu passcode.

Filosofinya sangat masuk akal: ketika kamu sedang terburu-buru di pagi hari, berlari mengejar MRT yang sudah hampir berangkat, memiliki iPhone yang terkunci, tapi perlu tap kartu untuk masuk gerbang — menunggu Face ID scan atau memasukkan passcode adalah hambatan yang tidak diperlukan. Express Transit Mode menghilangkan gesekan itu, memungkinkan tap-and-go yang instan.

Untuk mengaktifkannya, pengguna pergi ke Wallet & Apple Pay di Pengaturan, memilih kartu tertentu, dan mengaktifkan toggle "Express Transit Card" atau "Express Travel Card." Setelah aktif, kartu tersebut siap digunakan dari iPhone yang terkunci kapanpun.

Di sinilah masalah bermula.

"Magic Bytes" — Kode Rahasia yang Membuka Kunci Apple Pay

Gerbang transit (seperti gerbang MRT atau tiket bus) yang mendukung Apple Pay Express Transit memancarkan sinyal NFC khusus yang oleh para peneliti disebut "magic bytes" — sebuah kode identifikasi unik yang memberitahu iPhone: "Hey, ini adalah terminal transit yang sah. Transaksi Express Transit diizinkan tanpa autentikasi."

Ketika iPhone menerima sinyal magic bytes ini dari gerbang yang legitimate, sistem secara otomatis memproses pembayaran tanpa memerlukan interaksi pengguna apapun. Inilah yang membuat tap-and-go di MRT terasa mulus.

Yang para peneliti temukan: Magic bytes ini bisa direplikasi menggunakan perangkat radio yang tersedia secara komersial. Dan ketika iPhone menerima magic bytes yang direplikasi, ia tidak bisa membedakannya dari sinyal yang datang dari gerbang transit sungguhan.

Anatomy Serangan Lengkap: Empat Komponen

Untuk melakukan serangan ini, seorang penyerang membutuhkan:

Komponen 1 — Proxmark atau perangkat NFC reader serupa: Ini adalah perangkat radio yang bisa membaca dan memancarkan sinyal NFC. Proxmark adalah alat penelitian keamanan yang legal dan tersedia secara komersial, digunakan oleh peneliti keamanan untuk menganalisis sistem NFC. Harganya berkisar ratusan dolar — bukan perangkat yang bisa dibeli sembarang orang, tapi juga bukan sesuatu yang eksklusif.

Komponen 2 — Laptop untuk memproses data: Perangkat NFC terhubung ke laptop yang menjalankan software khusus untuk memanipulasi data yang dipertukarkan antara iPhone dan terminal.

Komponen 3 — Smartphone Android sebagai "relay": Smartphone Android terpisah yang dikonfigurasi untuk meniru kartu pembayaran — meneruskan data transaksi yang diterima dari laptop ke terminal pembayaran yang legitimate.

Komponen 4 — Kedekatan fisik dengan korban: Penyerang perlu berada dalam jarak NFC (umumnya beberapa sentimeter hingga beberapa desimeter) dari iPhone korban pada satu titik.

Bagaimana Serangan Dieksekusi

Ini adalah bagian yang paling mengagumkan secara teknis — dan paling memprihatinkan dari perspektif keamanan:

Langkah 1 — Magic bytes dikirimkan ke iPhone korban: Perangkat NFC penyerang memancarkan magic bytes yang meniru sinyal dari gerbang transit. iPhone korban menerima sinyal ini dan "percaya" bahwa ia sedang berada di dekat gerbang transit yang sah.

Langkah 2 — Terminal Transaction Qualifiers (TTQ) dimanipulasi: Ini adalah bagian teknis yang paling krusial. Dalam komunikasi EMV (standar pembayaran kartu), ada sebuah field bernama TTQ yang mengatur bagaimana transaksi diproses. Penyerang memodifikasi TTQ untuk mengaktifkan dua bit kritis: Offline Data Authentication (ODA) for Online Authorizations supported dan EMV mode supported.

Bit-bit ini secara normal hanya aktif di terminal transit khusus — gerbang MRT yang koneksi internetnya tidak selalu stabil dan perlu memproses transaksi secara offline. Dengan mengaktifkan bit ini di terminal biasa (bukan terminal transit), penyerang "membohongi" dua pihak sekaligus: iPhone percaya sedang berkomunikasi dengan gerbang transit, dan terminal pembayaran percaya iPhone sudah diautentikasi oleh pengguna.

Langkah 3 — Relay ke terminal yang berbeda: Data transaksi yang diterima dari iPhone korban dikirimkan secara real-time melalui laptop ke smartphone Android relay — yang kemudian ditap ke terminal pembayaran yang legitimate di lokasi yang berbeda. Transaksi diproses, uang dikurangi dari kartu Visa yang terhubung ke iPhone korban.

Langkah 4 — Tidak ada batas jumlah transaksi: Dalam transaksi NFC normal, ada batas contactless limit — biasanya beberapa ratus ribu hingga satu juta rupiah di Indonesia, bergantung bank penerbit. Dengan manipulasi TTQ yang dilakukan penyerang, batas ini secara efektif dieliminasi, memungkinkan transaksi $10.000 yang didemonstrasikan di video Veritasium.

Mengapa Ini Khusus Visa + iPhone? Mengapa Mastercard dan Samsung Pay Aman?

Ini adalah pertanyaan yang sangat relevan — karena jawabannya mengungkap bukan hanya di mana masalahnya, tapi juga mengapa masalah ini sudah lima tahun tidak diperbaiki.

Samsung Pay: Sistem yang Berbeda, Perlindungan Lebih Baik

Samsung Pay menggunakan pendekatan tokenisasi yang berbeda untuk transit payments. Bahkan untuk transaksi express transit di Samsung Pay, ada layer autentikasi tambahan yang tidak bisa di-bypass dengan teknik relay NFC yang digunakan dalam serangan ini. Para peneliti secara eksplisit mengkonfirmasi bahwa teknik ini tidak bekerja di Samsung Pay.

Mastercard dan American Express: Protokol Autentikasi yang Berbeda

Mastercard dan American Express menggunakan protokol kriptografi yang berbeda dalam komunikasi EMV mereka. Secara spesifik, verifikasi online yang digunakan Mastercard tidak bisa di-bypass dengan manipulasi TTQ yang sama — ada layer verifikasi tambahan yang membutuhkan konfirmasi dari server Mastercard secara real-time, tidak hanya komunikasi lokal antara kartu dan terminal.

Ini adalah detail teknis yang sangat penting karena mengungkap bahwa kerentanan ini bukan kelemahan di NFC secara umum, bukan kelemahan di Apple Pay secara umum, bukan kelemahan di Express Transit secara konseptual — melainkan kelemahan yang sangat spesifik pada cara protokol autentikasi Visa berinteraksi dengan implementasi Express Transit di Apple Pay.

Mengapa Ini Menjadi "Bola Panas" antara Apple dan Visa

Inilah yang membuat masalah ini sudah lima tahun tidak diperbaiki:

Dari sudut pandang Apple: "Ini adalah masalah di sistem Visa. Cara Visa mengimplementasikan autentikasi di Express Transit mode tidak cukup ketat. Kami sudah mengimplementasikan Express Transit sesuai spesifikasi yang Visa berikan kepada kami."

Dari sudut pandang Visa: "Ini adalah masalah di cara Apple mengimplementasikan Express Transit. Apple seharusnya menambahkan layer verifikasi tambahan bahkan dalam mode express, terutama untuk transaksi besar."

Kedua argumen secara teknis memiliki dasar. Dan ketika dua perusahaan raksasa dengan ego dan kepentingan bisnis yang besar saling melempar bola panas, pengguna yang terjebak di tengah tidak mendapatkan perbaikan.

Dr. Boureanu merangkumnya dengan sangat tajam: ketika dua pihak masing-masing punya sebagian kesalahan, tidak ada yang mau memperbaikinya. Dan celah itu terus ada selama lima tahun.

Tapi Seberapa Nyata Ancamannya? Perspektif yang Jujur

Di sini kita perlu sangat jujur dan berimbang, karena ada perbedaan besar antara "secara teknis mungkin" dan "ancaman nyata dalam kehidupan sehari-hari."

Faktor yang Membuat Serangan Ini Sulit Dilakukan di Dunia Nyata

Kedekatan fisik yang diperlukan. NFC memiliki jangkauan yang sangat terbatas — biasanya kurang dari 10 sentimeter untuk komunikasi yang reliable, dan maksimal beberapa puluh sentimeter dalam kondisi ideal. Untuk memulai serangan, penyerang harus secara fisik membawa perangkat NFC sangat dekat ke iPhone korban tanpa terlihat mencurigakan.

Peralatan yang tidak biasa. Membawa laptop, perangkat Proxmark, dan smartphone relay ke tempat umum adalah setup yang sangat mencolok. Bukan sesuatu yang bisa dilakukan seseorang di MRT tanpa menarik perhatian.

Waktu koordinasi yang sangat ketat. Relay antara perangkat NFC penyerang dan smartphone relay harus terjadi dalam hitungan detik. Jika korban bergerak menjauh sebelum transaksi selesai, serangan gagal.

Hanya bekerja dengan kombinasi sangat spesifik. Visa + iPhone + Express Transit aktif + Visa sebagai kartu Express Transit. Hilangkan salah satu elemen, serangan tidak bekerja.

Apple dan Visa keduanya menegaskan bahwa dalam setting dunia nyata yang sesungguhnya, serangan ini sangat tidak mungkin terjadi secara terukur dan masif.

Faktor yang Membuat Ancamannya Tidak Bisa Diabaikan Sepenuhnya

Tapi "sangat tidak mungkin secara masif" bukan berarti "tidak mungkin sama sekali."

Untuk target bernilai tinggi yang spesifik — seseorang yang diketahui membawa uang banyak di Apple Wallet, atau dalam konteks penipuan yang sangat terencana — setup yang diperlukan bukan mustahil untuk dilakukan oleh pelaku yang termotivasi dan teknis.

Yang lebih penting: fakta bahwa celah ini sudah lima tahun diketahui dan tidak diperbaiki adalah masalah yang terpisah dari seberapa mudah dieksploitasi. Ini adalah masalah prinsip dan tanggung jawab — dan video Veritasium adalah cara yang sangat efektif untuk memberikan tekanan publik kepada Apple dan Visa agar akhirnya menyelesaikan deadlock yang sudah berlangsung terlalu lama.

Siapa yang Bertanggung Jawab dan Apa Langkah Selanjutnya?

Setelah video Veritasium viral dengan jutaan penonton dalam hitungan jam, pertanyaan tentang siapa yang akan bertindak pertama menjadi sangat mendesak.

Apple dalam pernyataannya ke Veritasium tetap memposisikan ini sebagai masalah sistem Visa, sambil menambahkan bahwa situasi ini "unlikely to occur in the real world." Tidak ada komitmen konkret untuk perubahan teknis di pihak Apple.

Visa menyatakan bahwa pemegang kartu mereka dilindungi oleh Visa Zero Liability Policy — yang berarti jika transaksi tidak sah berhasil terjadi, uang yang hilang akan dikembalikan kepada pemegang kartu setelah proses dispute. Mereka juga menegaskan bahwa eksploitasi ini sangat tidak mungkin dalam setting dunia nyata yang terukur.

Para peneliti memberikan rekomendasi yang paling langsung dan paling dapat ditindaklanjuti oleh pengguna individu: jangan gunakan kartu Visa sebagai kartu Express Transit di iPhone.

Ini bukan saran untuk berhenti menggunakan Apple Pay sepenuhnya — hanya untuk tidak mengkonfigurasi kartu Visa secara spesifik sebagai kartu Express Transit (yang bisa digunakan dari iPhone terkunci tanpa autentikasi).

Apakah Pengguna Indonesia Terpengaruh?

Pertanyaan yang sangat relevan untuk konteks lokal.

Express Transit Mode di Indonesia: Fitur Express Transit Apple Pay sudah mendukung beberapa layanan transportasi di Indonesia — termasuk beberapa layanan MRT dan bus di kota-kota besar. Jika kamu menggunakan iPhone dan sudah mengonfigurasi kartu Visa sebagai kartu Express Transit untuk transportasi umum di Indonesia, kamu termasuk dalam kategori yang perlu memperhatikan ini.

Visa di Indonesia: Visa adalah salah satu jaringan kartu kredit dan debit yang paling luas digunakan di Indonesia, tersedia di hampir semua bank besar. Jika kartu utama yang kamu hubungkan ke Apple Wallet adalah Visa, dan kamu pernah mengaktifkan Express Transit untuk kartu tersebut, ini relevan untukmu.

Realisme ancaman di Indonesia: Infrastruktur untuk melakukan serangan relay NFC ini (Proxmark, setup teknis yang diperlukan) tidak umum tersedia di kalangan kriminal di Indonesia hari ini. Ancaman aktual sangat rendah dalam konteks lokal saat ini. Tapi "sangat rendah sekarang" bukan jaminan permanen — dan pencegahan selalu lebih baik dari remediasi.

Langkah Perlindungan: Apa yang Perlu Dilakukan Sekarang

Ini adalah bagian yang paling actionable — langkah konkret yang bisa diambil berdasarkan rekomendasi dari para peneliti:

Langkah 1: Periksa Apakah Kartu Visa Aktif sebagai Express Transit

Buka Pengaturan → Wallet & Apple Pay. Tap kartu Visa yang ada di dompet digitalmu. Periksa apakah ada opsi "Express Transit Card" atau "Express Travel Card" yang dalam posisi aktif (hijau).

Jika ada dan aktif, pertimbangkan untuk menonaktifkannya — terutama jika kartu tersebut adalah kartu kredit dengan limit besar.

Langkah 2: Pertimbangkan Menggunakan Kartu Non-Visa untuk Express Transit

Jika kamu aktif menggunakan Express Transit untuk transportasi umum dan tidak ingin kehilangan kenyamanannya, pertimbangkan untuk mengkonfigurasi kartu Mastercard atau American Express sebagai kartu Express Transit sebagai gantinya. Kedua jaringan tersebut tidak rentan terhadap teknik serangan spesifik ini.

Atau gunakan kartu khusus transit dari operator transportasi lokal yang terpisah dari kartu kredit/debit utama kamu — membatasi paparan ke jumlah saldo yang kecil di kartu transit tersebut.

Langkah 3: Aktifkan Notifikasi Transaksi Real-Time

Pastikan kamu memiliki notifikasi push untuk setiap transaksi yang diaktifkan di aplikasi mobile banking atau aplikasi penerbit kartu Visa kamu. Ini tidak mencegah transaksi tidak sah terjadi, tapi memastikan kamu mengetahuinya segera dan bisa segera melakukan dispute melalui Visa Zero Liability Policy.

Langkah 4: Jika Ada Transaksi Mencurigakan, Segera Laporkan ke Bank

Visa Zero Liability Policy adalah perlindungan nyata yang bisa digunakan jika kamu menjadi korban — tapi kamu perlu melaporkannya tepat waktu. Prosedurnya: hubungi bank penerbit kartu Visa kamu sesegera mungkin, laporkan transaksi yang tidak kamu otorisasi, dan minta proses dispute. Bank akan menginvestigasi dan jika terbukti tidak sah, uang akan dikembalikan.

Gambaran Lebih Besar: Pola yang Mengkhawatirkan dari April 2026

Bagi pembaca yang mengikuti serial artikel keamanan iPhone di Forto.id sepanjang bulan ini, ada pola yang sangat menarik yang terlihat jika kita melihat semua temuan secara bersamaan:

9 April — Prompt injection attack yang melewati tiga lapis pertahanan Apple Intelligence. Diperbaiki di iOS 26.4.

10 April — Gmail E2EE hadir di iPhone sebagai respons terhadap kekhawatiran privasi komunikasi yang semakin meningkat.

15 April — Eksploit Apple Pay + Visa yang sudah diketahui sejak 2021 kembali mendapat sorotan global melalui demonstrasi dramatis Veritasium.

Setiap kejadian ini memiliki karakteristik yang berbeda — satu adalah celah yang ditemukan dan sudah diperbaiki, satu adalah respons proaktif terhadap kebutuhan privasi, dan satu adalah celah yang sudah lama diketahui tapi masih belum diperbaiki karena deadlock tanggung jawab antara dua perusahaan.

Tapi semuanya menunjukkan satu hal yang konsisten: keamanan digital di era smartphone tidak pernah selesai dan tidak pernah sempurna. Selalu ada lapisan yang bisa diserang, selalu ada trade-off antara kenyamanan dan keamanan, dan selalu ada keputusan yang perlu dibuat pengguna tentang seberapa besar risiko yang mereka terima demi kenyamanan tertentu.

Express Transit Mode adalah contoh sempurna dari trade-off tersebut. Sangat nyaman. Sangat berguna untuk pengguna aktif transportasi umum. Dan mengandung celah keamanan yang nyata — meski kecil dalam probabilitas aktual — yang perlu diputuskan secara sadar oleh setiap pengguna.

Mengapa Keamanan Digital Dimulai dari iPhone yang Sehat

Ada satu dimensi yang sering diabaikan dalam diskusi tentang keamanan digital iPhone: semua perlindungan software — termasuk kemampuan kamu untuk menerima update keamanan, memantau notifikasi transaksi, dan merespons dengan cepat ketika ada anomali — bergantung pada iPhone yang berfungsi dengan baik.

iPhone dengan baterai yang sangat terdegradasi sering tidak menerima notifikasi push secara konsisten karena sistem agresif menghemat daya. iPhone dengan masalah konektivitas mungkin tidak bisa mengakses aplikasi mobile banking saat dibutuhkan. Dan iPhone yang tidak bisa diperbarui karena masalah storage atau software tidak mendapat patch keamanan terbaru.

Menjaga iPhone dalam kondisi hardware optimal bukan hanya tentang performa sehari-hari — ini adalah bagian dari strategi keamanan digital yang lengkap.

Forto.id adalah pusat service apple dan service iPhone terpercaya di Surabaya. Dari penggantian baterai yang memastikan iPhone kamu menerima notifikasi secara konsisten dan bisa diperbarui dengan lancar, hingga perbaikan software yang memastikan sistem keamanan berjalan sebagaimana mestinya — tim teknisi kami siap membantu.

Kami juga melayani service android untuk semua brand: Samsung, Xiaomi, Oppo, Vivo, Realme, Google Pixel, dan banyak lagi.

Kesimpulan: Kenyamanan yang Perlu Dievaluasi Ulang

Eksploit Apple Pay + Visa yang kembali mendapat sorotan di April 2026 adalah pengingat yang sangat tepat tentang satu prinsip keamanan yang universal: setiap fitur yang dirancang untuk memudahkan penggunaan juga membuka potensi penyalahgunaan.

Express Transit Mode yang memungkinkan tap-and-go tanpa unlock iPhone adalah fitur yang benar-benar berguna bagi jutaan komuter setiap harinya. Tapi keuntungan kenyamanan itu datang dengan trade-off keamanan yang nyata — dan setelah lima tahun celah ini diketahui tanpa perbaikan dari Apple maupun Visa, pengguna perlu membuat keputusan yang terinformasi sendiri.

Rekomendasi dari para peneliti sangat sederhana: jangan gunakan kartu Visa sebagai kartu Express Transit. Jika kamu aktif menggunakan Express Transit, gunakan kartu Mastercard, AmEx, atau kartu transit khusus dengan saldo terbatas.

Dan kepada Apple dan Visa: setelah video Veritasium ditonton oleh jutaan orang dalam hitungan jam, semoga deadlock lima tahun ini akhirnya mendapat resolusi yang konkret — bukan hanya pernyataan bahwa masalah ini "sangat tidak mungkin terjadi di dunia nyata."

Pantau terus perkembangan keamanan iPhone, Apple Pay, dan semua berita teknologi terbaru di blog Forto.id — pusat service HP Surabaya terpercaya yang selalu menghadirkan analisis mendalam tentang ancaman digital dan cara melindungi diri dari mereka. 🔒💳📱

Kami spesialis di bidang perbaikan kerusakan Smartphone : Oppo, Vivo, Realme, Xiaomi, Google Pixel, Apple, iPhone, iPad , MacBook, iWacth, Airpod, Infinix, Samsung, HTC, One-Plus, TCL, Huawei, Honor, Lenovo, Motorola, Sony.

Keuntungan Service di Forto Premium Gadget Repair Service Surabaya :

Mendengarkan dan memahami terlebih dahulu keluhan calon customer dengan detail.

Konsultasi dan Check-Up kerusakan secara gratis.

Pengerjaan yang transparan dan dapat dilihat langsung dalam proses pengerjaan

Pengerjaan yang relatif cepat dan bisa ditunggu dalam 15 menit – 2 jam pengerjaan.

Melakukan proses pengerjaan berdasarkan Analisa dan Observasi sesuai dengan SOP yang berlaku di Forto.id.

Harga kompetitif dengan hasil yang maksimal dan bergaransi Panjang (1 – 6 Bulan Garansi)

Untuk menjamin kepuasan pelanggan akan layanan service perbaikan Smartphone : Oppo, Vivo, Realme, Xiaomi, Google Pixel, Apple,iphone,iPad,MacBook,iWacth,Airpod, Infinix, Samsung, HTC, One-Plus, TCL, Huawei, Honor, Lenovo, Motorola, Sony Anda miliki langsung ditangani sendiri oleh teknisi berpengalaman dan profesional. Segala komponen dan peralatan yang memadai didukung ketersediaan sparepart yang original dan kami hanya membutuhkan waktu 1 jam termasuk menguji perangkat Apple Anda dengan Komponen baru setelah proses perbaikan Anda tidak perlu menunggu lama anda juga bisa melihat langsung proses pengerjaannya.

Kunjungi Outlet Spare Part dan Service produk Apple kami di Jl. Raya Manyar No.57

Ingin berkonsultasi masalah Gadget anda? Silahkan hubungi kami di kontak berikut:

Whatsapp : 0853-8555-7757

Instagram : @forto_id

TikTok : @forto_id

Youtube : @forto_id

Google Bisnis : Forto Premium Gadget Repair Service

HomePage : Forto.id

© 2025. Forto All rights reserved.

Social Media

BANTUAN

FAQ

Pembayaran

Garansi

Kebijakan Privacy

tanya kami

Kerusakan Gadget Anda

Claim Garansi

Ketersediaan Spareparts