PERINGATAN KEAMANAN: Apple Baru Saja Merilis Patch Darurat Khusus untuk iPhone — Celah di Safari yang Bisa Buat Website Jahat "Intip" Data dari Website Lain yang Sedang Kamu Buka! Ini yang Perlu Kamu Lakukan Sekarang (Analisis Forto.id)

Selasa, 17 Maret 2026. Apple merilis sebuah pembaruan untuk iPhone yang — berdasarkan cara ia dikirimkan, di mana ia muncul di pengaturan, dan bagaimana mekanisme teknis di baliknya bekerja — menandai sesuatu....

IPHONEAPPLE

Septa

3/18/202611 min read

Selasa, 17 Maret 2026. Apple merilis sebuah pembaruan untuk iPhone yang — berdasarkan cara ia dikirimkan, di mana ia muncul di pengaturan, dan bagaimana mekanisme teknis di baliknya bekerja — menandai sesuatu yang lebih dari sekadar update biasa.

Ini adalah iOS 26.3.1 (a): peluncuran perdana sistem keamanan baru Apple yang disebut "Background Security Improvement" ke pengguna iPhone di seluruh dunia. Dan di balik nama teknis yang terdengar boros dan membosankan itu, tersimpan konteks yang jauh lebih menarik dari yang terlihat di permukaan.

Pertama: ini bukan update iOS biasa. Ia tidak muncul di halaman Pembaruan Perangkat Lunak yang biasa kamu cek di Pengaturan → Umum. Ia bersembunyi di tempat yang berbeda — dan mayoritas pengguna iPhone tidak akan pernah tahu ia ada kecuali membaca artikel seperti ini.

Kedua: celah yang ditambalnya memiliki implikasi yang sangat nyata bagi siapapun yang menggunakan Safari di iPhone — yang berarti hampir semua pengguna iPhone. Celah ini memungkinkan sebuah website jahat untuk mengintip data dari website lain yang sedang kamu buka secara bersamaan. Bayangkan: kamu membuka internet banking di satu tab dan membuka website biasa di tab lain — dan website "biasa" itu ternyata bisa mengakses data dari sesi perbankanmu.

Dan ketiga: sistem yang digunakan Apple untuk mengirimkan patch ini memiliki sejarah yang sangat menarik — sebuah evolusi dari sistem lama yang pernah secara tidak sengaja memblokir Facebook di seluruh dunia pada 2023, dan kemudian menghilang selama dua tahun sebelum kembali hari ini dalam versi yang sudah disempurnakan.

Mari kita bedah semuanya.

Apa Itu "Background Security Improvement" dan Mengapa Ini Berbeda dari Update iOS Biasa?

Untuk memahami mengapa sistem ini penting, kita perlu memahami bagaimana Apple biasanya merilis patch keamanan — dan apa kelemahan fundamental dari cara tersebut.

Model Lama: Tunggu Update Besar

Secara tradisional, ketika Apple menemukan celah keamanan di iPhone, solusinya adalah memasukkan patch tersebut ke dalam update iOS berikutnya — iOS 26.4, atau iOS 26.3.1, atau apapun versi yang sedang dalam pipeline. Pengguna kemudian harus menunggu update tersebut dirilis, mengunduhnya, dan menginstalnya — proses yang bisa memakan waktu berminggu-minggu atau bahkan berbulan-bulan setelah celah ditemukan.

Masalahnya: di dunia keamanan digital, waktu adalah segalanya.

WebKit — mesin yang menjalankan browser Safari dan semua aplikasi yang menampilkan konten web di iPhone — adalah salah satu komponen yang paling sering menjadi target serangan. Setiap hari, ratusan juta iPhone membuka ratusan website menggunakan WebKit. Setiap celah yang ada di WebKit, selama belum dipatching, adalah jendela terbuka yang bisa dieksploitasi oleh siapapun yang tahu cara melakukannya.

Menunggu siklus update normal untuk menambal celah di komponen sepenting WebKit adalah seperti menemukan jendela rumah yang kacanya retak, lalu menunggu renovasi besar-besaran dijadwalkan sebelum menambalnya. Sementara itu, siapapun bisa masuk.

Evolusi Sistem: Dari "Rapid Security Responses" ke "Background Security Improvements"

Apple sebenarnya sudah mencoba menyelesaikan masalah ini sebelumnya.

Pada Mei 2023, Apple meluncurkan sistem yang disebut "Rapid Security Responses" — mekanisme yang memungkinkan patch keamanan kecil dikirimkan dan diinstal di iPhone tanpa harus menunggu siklus update iOS penuh. Sistem ini memiliki potensi yang luar biasa bagi keamanan ekosistem iPhone.

Tapi ada masalah. Ketika Apple merilis Rapid Security Response pertama dan satu-satunya untuk publik — RSR-iOS 16.5.1 (a) pada Juni 2023 — hasilnya adalah bencana kecil: patch tersebut secara tidak sengaja memblokir fitur-fitur di Facebook, Instagram, dan Zoom. Apple terpaksa menarik update tersebut dalam hitungan jam, memperbaikinya, dan merilis ulang beberapa hari kemudian. Insiden ini merusak kepercayaan pada sistem yang baru saja diluncurkan.

Setelah itu, Rapid Security Responses tidak pernah lagi dirilis ke publik. Selama hampir dua tahun, sistem ini seolah hilang — ada secara teknis di pengaturan iPhone, tapi tidak pernah digunakan.

Di iOS 26, Apple melakukan reboot total. Rapid Security Responses berganti nama menjadi "Background Security Improvements" — dengan arsitektur yang sudah disempurnakan berdasarkan pelajaran dari kegagalan 2023. Sistem ini diuji secara internal dan kepada beta testers selama berbulan-bulan sebelum akhirnya dirilis ke publik pada 17 Maret 2026.

Dan update yang dirilis hari ini — iOS 26.3.1 (a) — adalah peluncuran publik pertama dari sistem Background Security Improvements yang sudah direbuild ini.

Celah yang Ditambal: CVE-2026-20643 dan "Same Origin Policy" yang Dilanggar

Sekarang masuk ke inti masalah keamanan yang membuat update ini perlu dirilis dengan cara out-of-band ini, bukan menunggu siklus update normal.

Same Origin Policy: Pagar Terpenting di Internet

Same Origin Policy (SOP) adalah salah satu prinsip keamanan paling fundamental yang menopang cara kerja internet modern. Ini adalah aturan yang ada di setiap browser — Chrome, Firefox, Safari, dan semuanya — yang menentukan: satu website tidak boleh mengakses data dari website lain yang berbeda origin (sumber/domain).

Apa artinya dalam praktik sehari-hari yang konkret?

Ketika kamu membuka website bank di Safari iPhone dan di waktu yang sama membuka website berita di tab lain, Same Origin Policy memastikan bahwa website berita itu sama sekali tidak bisa melihat, membaca, atau mengakses apapun yang terjadi di tab bank kamu — termasuk sesi login, cookie autentikasi, atau data apapun yang ada di sana.

Ini adalah tembok isolasi yang sangat fundamental. Tanpa Same Origin Policy, membuka dua website sekaligus di browser yang sama adalah risiko keamanan yang catastrophic — website mana saja bisa mengintip semua data dari website lain yang sedang terbuka.

CVE-2026-20643: Ketika Tembok Itu Retak

Celah yang ditemukan oleh peneliti keamanan bernama Thomas Espach dan diberi kode CVE-2026-20643 adalah retak di tembok Same Origin Policy — spesifik di bagian yang disebut Navigation API di dalam WebKit.

Navigation API adalah antarmuka yang digunakan oleh kode JavaScript di sebuah website untuk berinteraksi dengan history navigasi browser — halaman mana yang pernah dikunjungi, navigasi mundur/maju, dan sejenisnya. Celah ini adalah "cross-origin issue" dalam implementasi API tersebut — artinya ada kondisi tertentu di mana batasan origin bisa dilanggar melalui manipulasi Navigation API.

Dalam bahasa yang lebih mudah dipahami: bayangkan tembok antara dua ruangan di sebuah gedung. Tembok itu seharusnya solid dan kedap suara. Tapi ada satu titik di sudut tembok — di area yang disebut Navigation API — di mana jika kamu menekan dengan cara yang sangat spesifik, kamu bisa mendengar percakapan di ruangan sebelah yang seharusnya tidak bisa kamu dengar.

Dalam konteks browser, ini berarti sebuah website yang dibuat secara jahat bisa mengeksploitasi celah ini untuk menembus isolasi antar-tab dan mengakses data dari website lain yang sedang kamu buka di tab berbeda.

Seberapa Berbahaya Ini Dalam Praktik?

Apple tidak mengungkap apakah celah ini sudah pernah dieksploitasi dalam serangan nyata. Ini adalah kebiasaan Apple yang konsisten — mereka tidak pernah mengkonfirmasi eksploitasi aktif kecuali sudah sangat mendesak untuk dilakukan.

Yang penting untuk dipahami adalah ini: celah Same Origin Policy adalah kategori kerentanan yang sangat seriusdi dunia keamanan browser. Skalanya bisa sangat luas — setiap pengguna Safari di iPhone yang mengunjungi website yang mengandung kode eksploit bisa menjadi korban, tanpa harus mengklik apapun atau mengunduh apapun. Cukup membuka sebuah halaman web.

Itulah mengapa Apple memilih mengirimkan patch ini melalui Background Security Improvement — mekanisme yang bisa menjangkau iPhone pengguna lebih cepat dari siklus update reguler — daripada menunggu update iOS berikutnya yang mungkin masih beberapa minggu lagi.

Di Mana Menemukan Update Ini dan Cara Menginstalnya

Ini adalah bagian yang sangat penting — dan penyebab kenapa banyak pengguna iPhone mungkin belum mendapatkan update ini meski sudah tersedia.

Background Security Improvement tidak muncul di tempat yang biasa. Jika kamu buka Pengaturan → Umum → Pembaruan Perangkat Lunak, kamu tidak akan menemukannya di sana. Ini adalah desain yang disengaja — Apple memisahkan Background Security Improvements dari siklus update reguler, dan menempatkannya di lokasi yang berbeda.

Lokasi yang benar adalah:

Buka Pengaturan → Privasi & Keamanan, lalu scroll ke bawah hingga menemukan opsi "Background Security Improvements" (atau dalam beberapa versi bahasa Indonesia: "Peningkatan Keamanan Latar Belakang"). Tap opsi tersebut untuk melihat status update dan menginstalnya secara manual jika belum terinstal.

Saat terinstal, versi yang akan kamu lihat di iPhone adalah iOS 26.3.1 (a) — huruf (a) di akhir adalah penanda bahwa ini adalah Background Security Improvement, bukan update iOS penuh.

Apakah Bisa Terinstal Otomatis?

Ya — jika kamu sudah mengaktifkan "Instal Otomatis" di halaman Background Security Improvements, patch ini akan terinstal sendiri di latar belakang tanpa kamu harus melakukan apapun secara manual. Ini adalah pengaturan yang sangat direkomendasikan untuk keamanan jangka panjang.

Beberapa hal teknis yang perlu diketahui berdasarkan laporan dari komunitas pengguna:

Update ini membutuhkan restart. Berbeda dari beberapa Background Security Improvements yang rencananya akan bisa diinstal tanpa restart (terutama yang hanya menarget Safari), update CVE-2026-20643 ini membutuhkan iPhone di-restart setelah instalasi. Proses restart-nya cepat — lebih cepat dari update iOS penuh.

iPhone perlu dicas jika baterai di bawah 50%. Beberapa pengguna di MacRumors Forum melaporkan mendapat pesan "tidak bisa diinstal sekarang, coba lagi nanti" tanpa penjelasan. Ternyata penyebabnya adalah baterai yang terlalu rendah — sambungkan ke charger dan coba lagi.

Update ini hanya untuk iOS 26.3.1 ke atas. Jika kamu masih menggunakan versi iOS 26 yang lebih lama (26.0, 26.1, 26.2, atau 26.3), patch keamanan ini akan ikut tersertakan dalam update iOS penuh ketika kamu melakukan update ke versi terbaru melalui jalur normal di Pengaturan → Umum → Pembaruan Perangkat Lunak.

Cara Memverifikasi Apakah Update Sudah Terinstal

Setelah proses instalasi selesai, kamu bisa memverifikasi dengan cara ini:

Buka Pengaturan → Umum → Tentang (About). Lihat bagian "Versi iOS" — seharusnya sudah menampilkan "iOS 26.3.1 (a)" jika update sudah berhasil diinstal.

Fitur Unik Background Security Improvements: Bisa Diuninstall

Ini adalah salah satu karakteristik paling unik dari sistem Background Security Improvements yang tidak dimiliki update iOS biasa: patch ini bisa diuninstall.

Di halaman Pengaturan → Privasi & Keamanan → Background Security Improvements, ada daftar semua patch yang sudah terinstal. Dan di setiap entri, ada opsi untuk menghapusnya.

Mengapa ini ada? Apple sendiri mengakui bahwa Background Security Improvements bisa dalam "kasus yang sangat jarang" menyebabkan masalah kompatibilitas — seperti yang pernah terjadi dengan Rapid Security Response pada 2023 yang memblokir Facebook. Jika hal semacam itu terjadi lagi, pengguna atau Apple bisa menarik update tersebut dengan cepat tanpa harus merilis update iOS baru.

Catatan penting: Apple memperingatkan bahwa menghapus satu Background Security Improvement akan menghapus semua patch yang pernah diinstal melalui sistem ini — bukan hanya satu. Ini karena patch-patch tersebut dibangun secara berurutan, dan menghapus satu berarti membatalkan fondasi bagi patch-patch berikutnya.

Untuk sebagian besar pengguna, opsi uninstall ini tidak perlu disentuh. Tapi keberadaannya adalah safety net yang sangat penting bagi sistem yang masih relatif baru ini.

Mengapa WebKit Selalu Menjadi Sasaran Utama

Bagi yang memperhatikan berita keamanan iPhone, ada satu pola yang muncul berulang kali: WebKit selalu ada dalam daftar komponen yang dipatching.

Ini bukan kebetulan, dan bukan juga berarti WebKit adalah kode yang buruk. WebKit menjadi target utama karena tiga alasan struktural yang tidak bisa dihindari:

Pertama, paparan yang masif. Setiap kali kamu membuka website apapun di Safari iPhone — atau membuka aplikasi apapun yang menampilkan konten web di dalamnya, seperti aplikasi berita, e-commerce, atau bahkan media sosial — WebKit yang melakukan pekerjaan itu. Tidak ada komponen lain di iPhone yang berinteraksi dengan sebanyak dan seberagam "konten dari luar" seperti WebKit.

Kedua, kompleksitas yang inheren. WebKit harus memproses JavaScript, HTML, CSS, dan berbagai format web lainnya yang bisa datang dari sumber manapun, dalam format apapun, dengan cara apapun. Kompleksitas ini secara statistik meningkatkan kemungkinan ada celah yang belum ditemukan.

Ketiga, nilainya sebagai target. Dari perspektif penyerang, celah di WebKit adalah "golden ticket" — satu eksploit bisa menjangkau ratusan juta perangkat di seluruh dunia tanpa memerlukan akses fisik ke perangkat apapun. Nilai strategis ini mendorong upaya pencarian celah yang jauh lebih intensif oleh komunitas riset keamanan — baik yang bermaksud baik (seperti Thomas Espach yang melaporkan CVE-2026-20643 secara bertanggung jawab ke Apple) maupun yang bermaksud jahat.

Itulah mengapa Background Security Improvements dirancang dengan prioritas pertama pada WebKit, Safari, dan library terkait — komponen yang paling sering membutuhkan patch cepat dan paling tidak bisa menunggu siklus update reguler.

Panduan Keamanan iPhone: Lima Langkah yang Perlu Dilakukan Sekarang

Selain menginstal Background Security Improvement ini, ada lima langkah yang sangat direkomendasikan untuk memastikan iPhone kamu terlindungi secara optimal:

Langkah 1: Instal iOS 26.3.1 (a) sekarang. Buka Pengaturan → Privasi & Keamanan → Background Security Improvements. Jika tersedia, install sekarang.

Langkah 2: Aktifkan "Instal Otomatis" di halaman Background Security Improvements yang sama. Dengan ini, semua patch keamanan di masa depan akan terinstal otomatis tanpa kamu perlu melakukan apapun secara manual.

Langkah 3: Pastikan iOS kamu di versi terbaru. Cek Pengaturan → Umum → Pembaruan Perangkat Lunak. Background Security Improvements hanya tersedia untuk iOS 26.3.1 ke atas — jika kamu masih di versi lebih lama, update dulu ke versi terbaru.

Langkah 4: Aktifkan Pembaruan Keamanan Otomatis. Buka Pengaturan → Umum → Pembaruan Perangkat Lunak → Pembaruan Otomatis. Pastikan "Pembaruan Keamanan" aktif — ini memastikan patch keamanan penting terinstal bahkan saat kamu tidak aktif memeriksa update.

Langkah 5: Pertimbangkan menggunakan Lockdown Mode jika kamu merasa menjadi target serangan siber yang serius. Lockdown Mode secara drastis mengurangi attack surface iPhone dengan menonaktifkan banyak fitur web yang kompleks — termasuk sebagian besar JavaScript — yang menghilangkan seluruh kategori celah browser termasuk jenis yang dieksploitasi CVE-2026-20643.

Koneksi dengan Artikel Sebelumnya: Ingat Coruna?

Bagi pembaca setia blog Forto.id, mungkin kamu ingat artikel kita beberapa minggu lalu tentang exploit kit Coruna — senjata siber yang menarget iPhone melalui celah WebKit yang mirip, menggunakan teknik watering hole attack untuk menginfeksi iPhone tanpa interaksi pengguna yang berarti.

Korelasi antara Coruna dan update hari ini bukan kebetulan — keduanya adalah bukti dari tren yang sama: WebKit adalah medan perang utama antara peneliti keamanan yang bermaksud baik, penyerang yang bermaksud jahat, dan Apple yang berusaha menutup celah secepat mungkin.

Perbedaan penting: celah Coruna yang kita bahas sebelumnya menarget iOS 13–17.2.1 dan sudah dieksploitasi secara aktif dalam kampanye serangan nyata. CVE-2026-20643 yang ditambal hari ini adalah celah yang ditemukan dan dilaporkan secara bertanggung jawab sebelum sempat dieksploitasi secara masif — Apple menambalnya proaktif, bukan reaktif.

Ini adalah cara sistem keamanan yang ideal bekerja: peneliti menemukan, melaporkan secara bertanggung jawab, Apple menambal dengan cepat melalui mekanisme khusus, dan pengguna terlindungi sebelum penyerang sempat memanfaatkan celah tersebut.

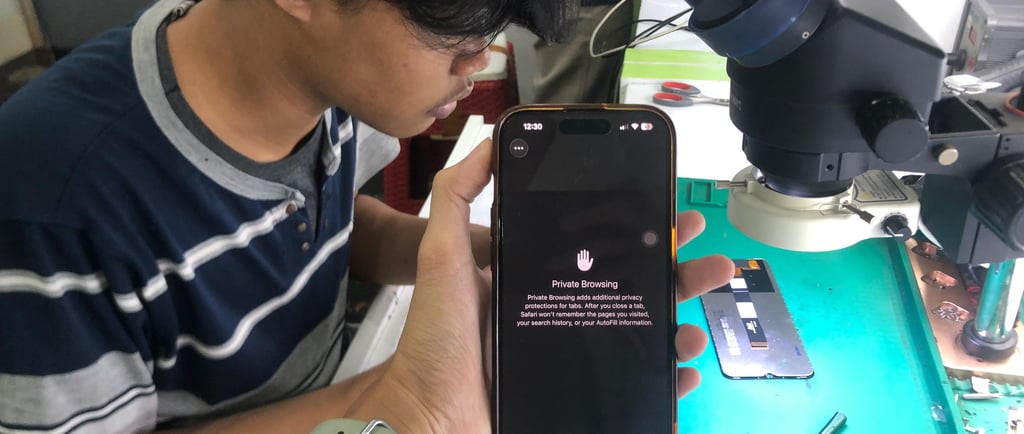

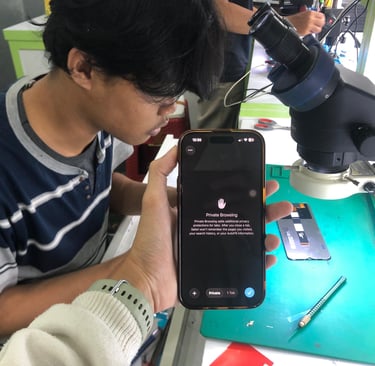

Ketika Keamanan Digital Dimulai dari Hardware yang Sehat

Ada satu dimensi keamanan iPhone yang sering diabaikan dalam diskusi tentang patch dan update software: semua lapisan keamanan software tidak bisa berfungsi optimal jika hardware iPhone bermasalah.

Background Security Improvements dan semua sistem keamanan iOS berjalan di atas fondasi hardware iPhone yang sehat — chip Secure Enclave yang menjadi inti keamanan data, chip A-series yang menjalankan enkripsi dan operasi kriptografi, dan komponen lain yang bekerja bersama untuk menciptakan ekosistem keamanan yang Apple bangun.

iPhone dengan baterai yang sudah sangat degradasi dan menyebabkan sistem sering crash atau restart tidak terduga bisa menciptakan kondisi di mana update keamanan tidak terinstal dengan benar. iPhone dengan kerusakan hardware yang memengaruhi performa chip bisa memengaruhi kemampuan Secure Enclave menjalankan operasi keamanan yang krusial.

Jika iPhone kamu mengalami masalah hardware apapun — baterai yang tidak lagi bisa bertahan seharian, performa yang terasa menurun drastis, crash atau restart yang sering tidak terduga — ini adalah saat yang tepat untuk membawanya ke teknisi yang berpengalaman.

Forto.id adalah pusat service apple dan service iPhone terpercaya di Surabaya. Kami menangani semua aspek perbaikan dan perawatan iPhone — dari penggantian baterai, perbaikan komponen hardware, hingga diagnosa masalah yang memengaruhi performa keseluruhan iPhone kamu.

Kami juga melayani service android untuk semua brand: Samsung, Xiaomi, Oppo, Vivo, Realme, Google Pixel, dan banyak lagi. Karena keamanan digital yang solid dimulai dari perangkat yang sehat secara fisik.

Kesimpulan: Sistem Baru yang Menjanjikan — Jika Berjalan Sesuai Rencana

iOS 26.3.1 (a) yang dirilis 17 Maret 2026 adalah lebih dari sekadar patch keamanan biasa. Ini adalah deklarasi bahwa Apple serius dalam menata ulang cara mereka melindungi iPhone dari ancaman keamanan yang bergerak lebih cepat dari siklus update OS tradisional.

Background Security Improvements — jika sistem ini berjalan sebagaimana mestinya dan tidak mengulang masalah kompatibilitas yang pernah membuatnya harus ditarik pada 2023 — adalah langkah maju yang sangat signifikan dalam ekosistem keamanan iPhone. Kemampuan untuk mengirimkan patch keamanan ke ratusan juta iPhone dalam hitungan jam sejak celah ditemukan, tanpa harus menunggu update iOS besar, adalah keunggulan yang tidak dimiliki platform mobile lainnya dalam skala yang sama.

Tiga hal yang perlu kamu lakukan sekarang:

Pertama, buka Pengaturan → Privasi & Keamanan → Background Security Improvements dan instal update yang tersedia.

Kedua, aktifkan "Instal Otomatis" di halaman yang sama.

Ketiga, bookmark halaman ini sebagai referensi — karena Background Security Improvements akan semakin sering dirilis ke depannya, dan penting untuk tahu di mana menemukannya.

Pantau terus berita keamanan iPhone dan semua hal tentang service HP terpercaya di blog Forto.id — pusat service HP Surabaya yang tidak hanya memperbaiki perangkatmu, tapi juga memastikan kamu selalu tahu cara menjaga keamanan iPhone di era ancaman digital yang terus berkembang. 🔒🔧📱

Kami spesialis di bidang perbaikan kerusakan Smartphone : Oppo, Vivo, Realme, Xiaomi, Google Pixel, Apple, iPhone, iPad , MacBook, iWacth, Airpod, Infinix, Samsung, HTC, One-Plus, TCL, Huawei, Honor, Lenovo, Motorola, Sony.

Keuntungan Service di Forto Premium Gadget Repair Service Surabaya :

Mendengarkan dan memahami terlebih dahulu keluhan calon customer dengan detail.

Konsultasi dan Check-Up kerusakan secara gratis.

Pengerjaan yang transparan dan dapat dilihat langsung dalam proses pengerjaan

Pengerjaan yang relatif cepat dan bisa ditunggu dalam 15 menit – 2 jam pengerjaan.

Melakukan proses pengerjaan berdasarkan Analisa dan Observasi sesuai dengan SOP yang berlaku di Forto.id.

Harga kompetitif dengan hasil yang maksimal dan bergaransi Panjang (1 – 6 Bulan Garansi)

Untuk menjamin kepuasan pelanggan akan layanan service perbaikan Smartphone : Oppo, Vivo, Realme, Xiaomi, Google Pixel, Apple,iphone,iPad,MacBook,iWacth,Airpod, Infinix, Samsung, HTC, One-Plus, TCL, Huawei, Honor, Lenovo, Motorola, Sony Anda miliki langsung ditangani sendiri oleh teknisi berpengalaman dan profesional. Segala komponen dan peralatan yang memadai didukung ketersediaan sparepart yang original dan kami hanya membutuhkan waktu 1 jam termasuk menguji perangkat Apple Anda dengan Komponen baru setelah proses perbaikan Anda tidak perlu menunggu lama anda juga bisa melihat langsung proses pengerjaannya.

Kunjungi Outlet Spare Part dan Service produk Apple kami di Jl. Raya Manyar No.57

Ingin berkonsultasi masalah Gadget anda? Silahkan hubungi kami di kontak berikut:

Whatsapp : 0853-8555-7757

Instagram : @forto_id

TikTok : @forto_id

Youtube : @forto_id

Google Bisnis : Forto Premium Gadget Repair Service

HomePage : Forto.id

© 2025. Forto All rights reserved.

Social Media

BANTUAN

FAQ

Pembayaran

Garansi

Kebijakan Privacy

tanya kami

Kerusakan Gadget Anda

Claim Garansi

Ketersediaan Spareparts